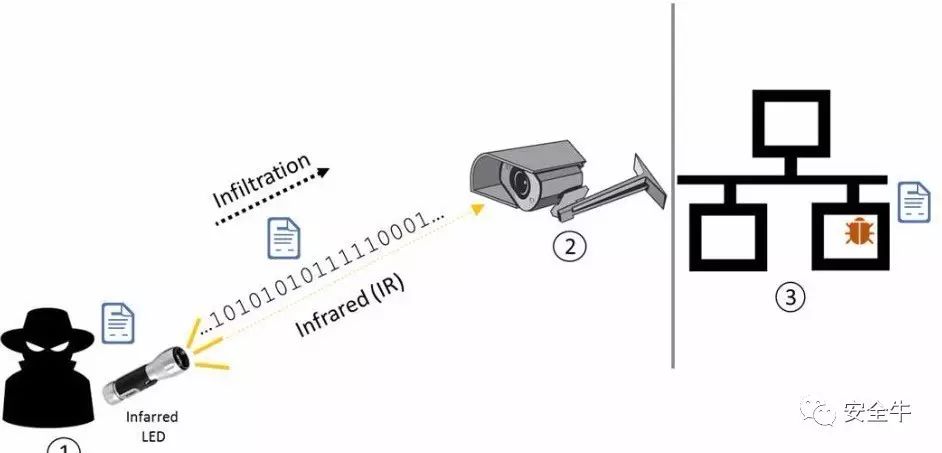

以色列研究团队开发了一款恶意软件,证明黑客可滥用带红外线(IR)功能的安全摄像头,从物理隔离的网络中收发数据。该研究由以色列本·古里安大学和沙蒙工程学院进行。其目的是展示安装在物理隔离网络中的恶意软件不仅仅能渗漏敏感数据,比如口令、PIN码和加密密钥,还可通过肉眼不可见的红外信号,从外部世界接收指令。

安全摄像头通常都装配有红外灯,以提供夜视能力。如果攻击者可在连接这些摄像头的网络中植入恶意软件,该恶意软件就能控制红外灯,将之用于数据传输。

专家将这款恶意软件称为“物理隔离红外跳线”(aIR-Jumper),可用多种方式编码被盗数据。比如说,如果使用开关键控(OOK),那么一定时长的红外信号缺失就代表比特“0”,相同时长的信号持续就编码为比特“1”。

编码口令、PIN码或加密密钥的1个字符需要8比特(1字节)。然而,若是出于数据传输目的,专家建议最好再加上前导码以标定特定参数(比如:LED位置和IR水平),并同步传输的开始,另加几个比特作为错误检测。

研究人员建议的另一种编码方法涉及频率改变。比如说,LED以一定频率点亮一定时长就代表比特“1”,以另一种频率点亮就代表比特“0”。同样的,灰度水平的改变,或者振幅键控(ASK),也是可以应用的编码方式。

数据传输速率取决于安全摄像头和用户捕获数据的摄像头(例如:GoPro、智能手机摄像头)。研究人员进行的实验,展示了数十米距离上可以20比特/秒的速率渗漏数据,但理论上也可以在数百米甚至数千米距离上以100比特/秒的速率渗透。

如果攻击者使用不止1个安全摄像头,那么数据传输速率还能显著提升。利用红外摄像头进行渗透和数据渗漏的视频已在网上公布。

通过人眼不可见的红外信号给恶意软件传送指令

安全摄像头通过人眼不可见的红外信号泄露敏感数据

本·古里安大学的研究人员花费了很长时间找寻物理隔离网络数据渗漏方法。他们之前的工作涉及路由器LED、扫描仪、硬盘活动LED、USB设备、硬盘和风扇发出的噪音,还有散热等等。

完整论文:

https://arxiv.org/ftp/arxiv/papers/1709/1709.05742.pdf

免责声明:本文仅代表作者个人观点,与www.smart-alliance.com网站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。