近期,伊朗安全专家Pouya Darabi发现,Facebook新推出的某项投票询问功能存在漏洞,可以利用该功能,删除其他任何人上传分享至Facebook中的图片。漏洞非常简单,但却影响甚大,最终Pouya Darabi上报这个漏洞后,获得了Facebook方面$10000美金的奖励。

漏洞细节

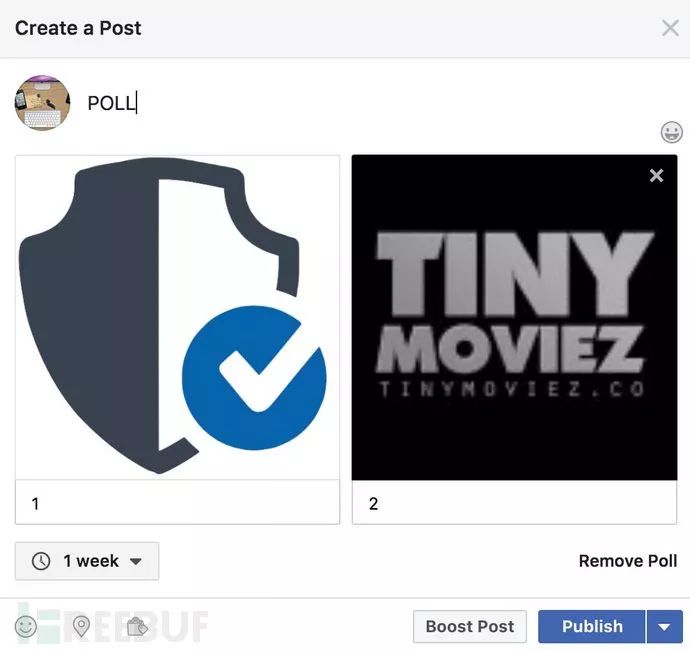

Facebook于11月初推出了这项新的投票询问功能,当用户在询问朋友和网友意见时,可以配上图片甚至GIF动画,该功能对于那些有选择困难症的人来说可能非常有用,如正为吃什么、买什么而烦恼时,可以马上拍张照片或分享GIF询问其他人。整个漏洞过程大概是这样的:

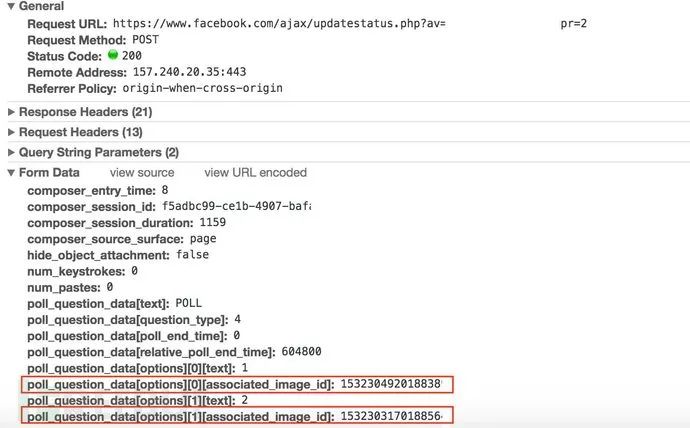

当用户创建一项包含图片的投票询问分享后,会向Facebook发送一个GIF链接或图片编号的请求,也就是poll_question_data[options][][associated_image_id] ,其中末尾包含了上传图片的id:

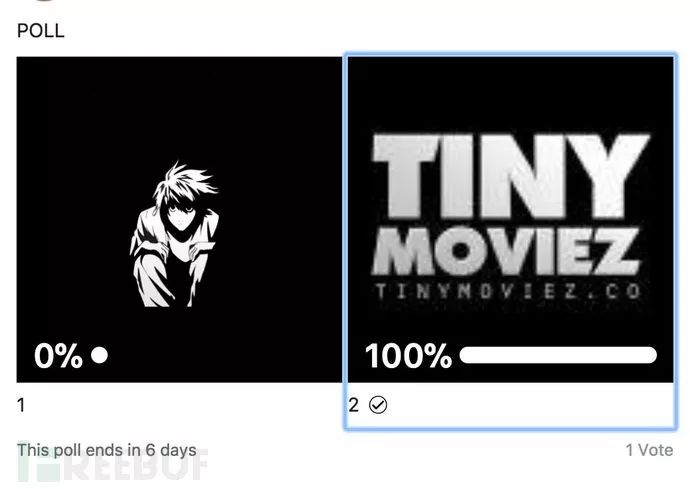

但假如将末尾id值改为Facebook上其他人发布的图片id后,分享出来的投票询问发贴中就会包含该张图片:

此时,如果当前用户删除这项投票询问发贴,则Facebook上其他人发布的那张图片也就会被一并删除,OMG!

漏洞利用PoC

也就是说,只要通过浏览发现其他人发布在Facebook上的图片编号id,利用该漏洞,就可以将之删除。漏洞利用PoC视频,请阅读原文查看。

漏洞报送时间线

2017.11.3 03:16 – 报告漏洞

2017.11.3 15:25 – 漏洞分类

2017.11.3 16:46 - 前期修复

2017.11.5 15:03 - 成功修复

2017.11.8 Facebook向我奖励 $10,000

*参考来源:darabi,freebuf小编clouds编译,转载请注明来自FreeBuf.COM

免责声明:本文仅代表作者个人观点,与www.smart-alliance.com网站无关。其原创性以及文中陈述文字和内容未经本站证实,对本文以及其中全部或者部分内容、文字的真实性、完整性、及时性本站不作任何保证或承诺,请读者仅作参考,并请自行核实相关内容。