自Greenbone Networks报道医学图像在不安全的图片存档和通信系统(PACS)上的大量曝光以来,已有60天了。在德国的漏洞分析和管理平台提供商的最新报告中,该问题正在恶化。

图片存档和通信系统(PACS)服务器已被医疗保健提供商广泛使用,用于存档医学图像并与医生共享这些图像以供检查,但是许多医疗保健提供商并未确保其PACS服务器具有适当的安全性。因此,医学图像(X射线,MRI,CT扫描)以及个人可识别的患者信息正通过Internet公开。任何知道在哪里查找以及如何搜索文件的人都可以找到它们,查看它们,并且在许多情况下,无需任何身份验证即可下载图像。由于软件漏洞,无法访问图像。由于基础架构和PACS服务器的配置错误,因此可能进行数据访问。

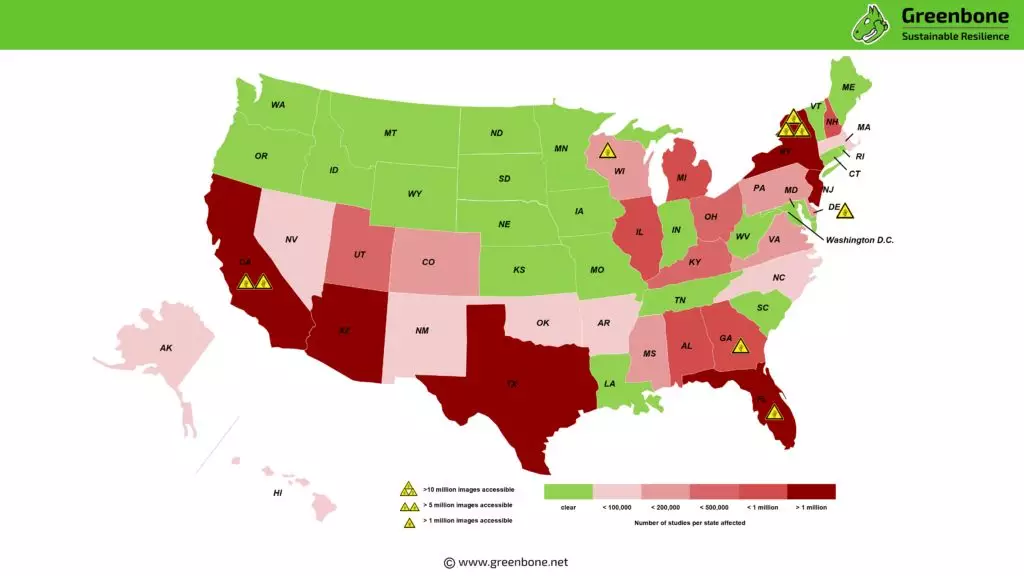

在2019年7月至2019年9月之间,Greenbone Networks进行了分析以识别全球范围内不安全的PACS服务器。该研究揭示了问题的严重性。在美国,在不安全的PACS服务器上发现了1,370万个数据集,其中包括3.031亿个医学图像,其中4,580万个可访问。当时在媒体上广泛报道了这一发现,现在已经发布了有关问题规模的更多信息。

11月18日,星期一,Greenbone Networks发布了一份更新的报告,该报告显示,全球范围内已识别出11.9亿张医学图像,比之前的7.37亿张图像增加了60%。在线进行3500万次体检的结果高于2400万项。

在美国,研究人员发现了2180万笔医学检查和7.86亿张医学图像。这些映像中有114.5个是可访问的,并且有15个系统允许不受保护的Web / FTP访问和目录列表。仅在一个PACS中,研究人员就发现了120万次检查和6100万张医学图像。研究人员可以完全访问数据,其中包括图像和相关的个人身份信息。Greenbone Networks已确认,在发布最新报告之前的24小时内,仍可以进行数据访问。“对于我们所审查的大多数系统,我们已经并且仍然能够继续访问个人健康信息,”格林博恩网络CMS的Dirk Schrader解释说。

PACS服务器上暴露的医学图像。资料来源:Greenbone Networks

11月初,参议员马克。华纳(R. Warner)写信给HHS的民权办公室主任罗杰·塞韦里诺(Roger Severino),他对OCR对于暴露的文件显然缺乏行动表示关切。在宣布有关公开数据后情况没有改善的情况下,似乎几乎没有做任何事情来保护PACS服务器并停止进一步的数据公开。

图像中的信息类型在HIPAA下被归类为受保护的健康信息 (PHI),包括姓名,出生日期,检查日期,调查范围,所执行的成像程序,主治医生的姓名,扫描位置,数量图片,对于75%的图片,是社会安全号码。

尽管存在其他风险,但暴露此数据会使患者面临身份盗用和欺诈的风险。以前,安全研究人员表明,DICOM图像格式的缺陷允许插入恶意代码。因此,可以下载图像,插入恶意代码,然后将其上传回PACS。在数据所有者不知情的情况下,这可能全部失败。出于研究目的,Greenbone Networks仅调查了阅读访问权限,而不是图像处理和上传。

使用RadiAnt DICOM Viewer访问和查看图像。可以免费在线免费获得有关使用RadiAnt DICOM Viewer查看图像的配置说明,以及查看器和存储图像的IP列表。

Greenbone Networks估计,曝光的医学图像和PHI的价值超过10亿美元。数据可用于各种恶意目的,包括身份盗窃,社会工程和网络钓鱼以及勒索。

数据的暴露违反了《健康保险可移植性和责任法案》(HIPAA),欧盟的《通用数据保护条例》(GDPR)以及许多其他数据隐私和安全法。数据涉及52个以上国家/地区的更多个人。

https://www.hipaajournal.com/update-issued-on-unsecured-pacs-as-exposed-medical-image-total-rises-to-1-19-billion/

文章来源:Hipaajournal,转载请标明出处,发布此信息的目的在于传播更多信息,如有侵权请联系删除。