McAfee研究人员在Peloton Bike+健身设备中发现1个安全漏洞。

Peloton是一家健身设备制造商,产品包括Peloton Bike、Peloton Bike+和Peloton Tread。McAfee研究人员在Peloton Bike+健身自行车中发现1个安全漏洞,攻击者利用该漏洞可以完全接管该设备,包括设备的视频摄像头和麦克风。

安卓系统允许设备使用fastboot boot 命令来启动修改后的镜像,该命令可以在不flash设备的情况下加载新的boot镜像,使设备可以在启动时转化为默认启动软件。新版本的安卓允许开发者将设备处于锁定状态,以防设备加载修改后的启动镜像。如下图所示,fastboot oem device-info 表明设备是锁定的。

Fastboot命令表明Peloton处于锁定状态

当Peloton正确地将设备设定为锁定状态时,McAfee研究人员发现仍然可以加载修改过的镜像,因为存在漏洞可以预防系统验证设备是否处于锁定状态。

研究人员最初的测试启动镜像失败了,是因为其中没有正确操作Peloton的硬件,但也证明了可以在Peloton设备上运行修改后的代码。随后,研究人员从设备的OTA 更新中获得了有效的Peloton启动镜像。然后,修改后的含有su命令的合法启动镜像就可以在设备上进行权限提升。

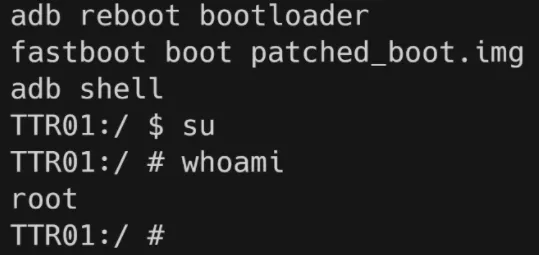

研究人员将修改后的Peloton boot.img导入设备中,然后就可以使用su命令获取设备的root访问权限,如下图所示:

通过修改后的boot镜像获取root权限

Peloton Bike+ 仍然可以正常运行,研究人员获得了提升的权限,可以在设备上运行任意安卓应用。

此外,可能的攻击场景还包括攻击者在体育馆或健身房的设备上安装后门并发起攻击,获取root权限以供之后使用。下图表明攻击者可以通过pelobuddy.com交互式地图来帮助定位要攻击的Peloton设备。

通过pelobuddy.com交互式地图找到要攻击的Peloton设备

McAfee称已将联动报告给了Peloton,Peloton也在PTX14A-290软件版本中修复了该漏洞,不再系统中使用 boot 命令。

文章来源:嘶吼专业版,参考:

https://www.bleepingcomputer.com/news/security/peloton-bike-plus-vulnerability-allowed-complete-takeover-of-devices/