根据卡巴斯基的全球研究和分析团队(GReAT)的说法,总部位于巴西的威胁集团Guildma部署了“Ghimob”,这是一种Android银行木马,针对的是巴西、巴拉圭、秘鲁、葡萄牙、德国、安哥拉和莫桑比克的银行、金融科技公司、交易所和加密货币的金融应用程序。

网络安全公司在报告中表示,“Ghimob是一种成熟间谍:一旦感染完成,黑客就可以远程访问受感染的设备,用受害者的智能手机完成欺诈交易,从而避免被识别、金融机构采取的安全措施以及所有他们的反欺诈行为系统。”

除了共享与Guildma相同的基础结构外,Ghimob继续使用网络钓鱼电子邮件作为分发恶意软件的机制,从而诱使毫无戒心的用户单击可下载Ghimob APK安装程序的恶意URL。

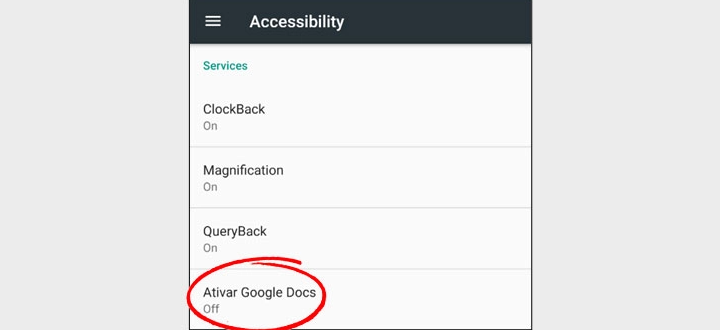

该木马一旦安装在设备上,其功能与其他移动RAT十分相似,它通过隐藏应用程序中的图标来掩饰自己的存在,并滥用Android的辅助功能来获得持久性,禁用手动卸载并允许银行木马捕获击键信息,操纵屏幕内容并向攻击者提供完全的远程控制。

研究人员表示:“即使用户有适当的屏幕锁定模式,Ghimob也能够记录下来,然后再解锁设备。”

“当攻击者准备执行交易时,他们可以插入黑屏作为覆盖或以全屏方式打开某些网站,因此当用户查看该屏幕时,攻击者通过受害者运行的金融应用程序在后台执行交易。”

此外,Ghimob的目标多达153个移动应用程序,其中112个是巴西的金融机构,其余的是德国,葡萄牙,秘鲁,巴拉圭,安哥拉和莫桑比克的加密货币和银行应用程序。

卡巴斯基研究人员总结说:“Ghimob是巴西第一家准备扩展并瞄准居住在其他国家的金融机构及其客户的移动银行木马。” “该木马可以从许多国家/地区窃取银行、金融科技、交易所、加密货币交易所和信用卡数据。”(文章来源:安全圈)